Невідомий користувач отримав доступ до акаунта IT-фахівця з Північної Кореї, який входив до невеликої хакерської групи, причетної до крадіжки $680 000. Про це повідомив блокчейн-детектив ZachXBT.

1/ An unnamed source recently compromised a DPRK IT worker device which provided insights into how a small team of five ITWs operated 30+ fake identities with government IDs and purchased Upwork/LinkedIn accounts to obtain developer jobs at projects. pic.twitter.com/DEMv0GNM79

— ZachXBT (@zachxbt) August 13, 2025

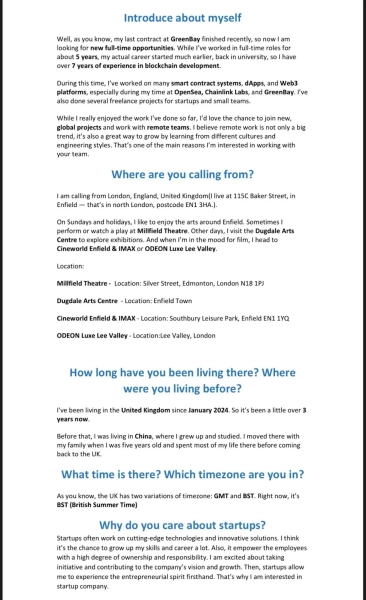

Шестеро громадян КНДР створили понад 30 вигаданих особистостей, щоб влаштуватися у криптопроєкти. Для цього вони купували підроблені документи, а також акаунти на LinkedIn і Upwork, видаючи себе за досвідчених блокчейн-розробників. Один із них навіть пройшов співбесіду в Polygon Labs на посаду full-stack інженера, вказавши у резюме досвід роботи в OpenSea та Chainlink.

Джерело: X.

«Мій професійний досвід у блокчейн-розробці становить понад сім років (включно з університетським періодом), хоча офіційно я працюю повний день близько п’яти років. За цей час я створював системи смартконтрактів, децентралізовані застосунки та Web3-платформи, зокрема в OpenSea, Chainlink Labs та GreenBay», — йдеться у скрипті, що використовувався для вигаданої особи на ім’я Генрі Чан.

Хакери виконували роботу через ПЗ для віддаленого доступу AnyDesk та приховували місце перебування за допомогою VPN. Для планування завдань і комунікації вони користувалися сервісами Google. У травні їхні операційні витрати склали $1489, що включало оренду комп’ютерів і підписки на софт.

Транзакції здійснювалися через Payoneer. Один із гаманців пов’язаний із групою, яка брала участь у червневій атакі на маркетплейс Favrr із викраденням $680 000.

У пошукових запитах, до яких вдалося отримати доступ, були питання про розгортання ERC-20 на Solana та провідні ШІ-компанії Європи. Найчастіше ж шукали: «як зрозуміти, що вони — північнокорейці?»

ZachXBT також зазначив, що історія пошуку показала активне використання Google Translate для перекладу з корейської на англійську через російський IP.

Блокчейн-детектив закликав криптокомпанії ретельніше перевіряти кандидатів, підкресливши, що подібні схеми не відзначаються складністю. На його думку, вразливість спричиняє перевантаження HR-відділів.

«Головна проблема у протидії IT-фахівцям з КНДР (DPRK ITWs) — відсутність співпраці між державними структурами та приватним сектором. Ще одна складність — недбалість рекрутингових команд, які сперечаються після отримання попереджень. Методи DPRK ITWs не надто витончені, але вони наполегливі через масову присутність на глобальному ринку вакансій», — сказав він.

Північнокорейські хакери в Binance

Директор з безпеки Binance Джиммі Су розповів Decrypt, що біржа щодня отримує фейкові резюме від північнокорейських хакерів. Це триває роками, але останнім часом їхні тактики стали більш витонченими.

Раніше вони надсилали шаблонні відгуки з японськими та китайськими прізвищами. Тепер же застосовують дипфейки та голосові модулятори під час співбесід, видаючи себе за розробників із Європи або Близького Сходу.

Підозру викликає повільне інтернет-з’єднання. За словами Су, через використання перекладача та інших емуляторів відповіді зловмисників надходять із затримкою у кілька секунд.

«Єдиний надійний спосіб перевірити кандидата — попросити його прикрити обличчя рукою. Глибокий фейк зазвичай „ламається“, але ми не розкриваємо всі методи, щоб не допомагати хакерам», — додав він.

Представник Binance наголосив, що біржа ніколи не наймала агентів КНДР, але постійно відстежує працівників на підозрілу поведінку. Спеціалісти з Північної Кореї часто входять до числа найпродуктивніших — імовірно, завдяки роботі у кілька змін. Якщо хтось не робить перерв навіть на сон, це типовий сигнал про зв’язок із Lazarus, зазначив Су.

Він додав, що деякі компанії на співбесідах просять негативно висловитися про лідера КНДР Кім Чен Ина, що заборонено в країні. Інші деталі представник Binance не розкрив з міркувань безпеки.

Окрім спроб працевлаштування, Lazarus також:

- заражають NPM-бібліотеки, додаючи шкідливий код в open-source репозиторії, який інтегрується у проєкти;

- проводять фішингові «співбесіди» — видають себе за рекрутерів, пропонують оновити Zoom за підробленим посиланням і заражають пристрої жертв шкідливим ПЗ.

Нагадаємо, у лютому біржа Bybit втратила $1,46 млрд унаслідок злому. Експерти з кібербезпеки звинувачують у цьому Lazarus Group.

У липні постраждав індійський маркетплейс CoinDCX, який втратив $44,2 млн. Кібератаку також приписали північнокорейським хакерам.